Angriffserkennung & Defense in Depth

IT-SiG 2.0

FortiGate - Nozomi - FortiEDR - FortiSIEM

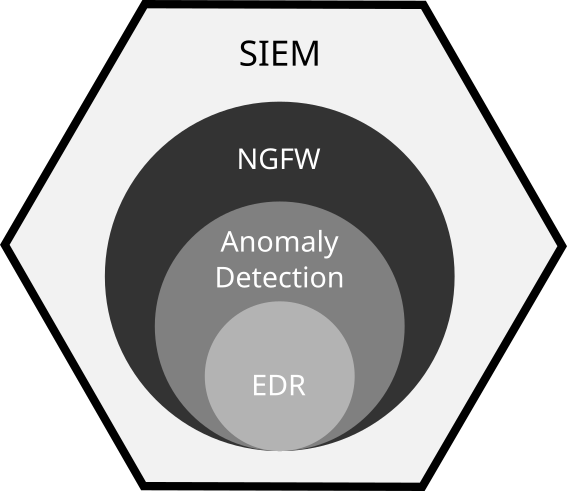

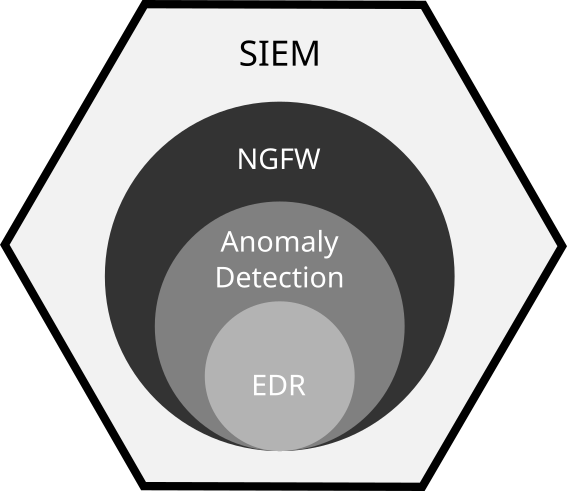

Vorgabe des Gesetzgebers

- IT SiG 2.0

- "Angriffserkennung muss implementiert werden"

- Orientierungshilfe des BSI konkretisiert

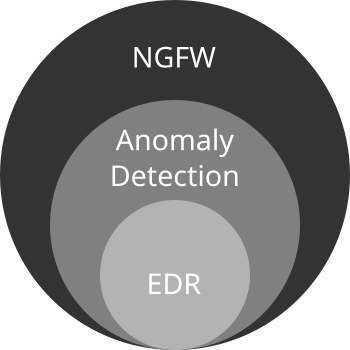

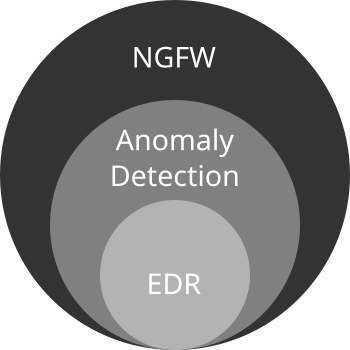

- Perimeterschutz (NGFW)

- Sichtbarkeit im Netzwerk (Anomaly-Detection)

- Endpoint-Sicherheit (EDR)

- Zentrales Logging (SIEM)

- Mindestens IDS > Wenn möglich IPS

Perimeterschutz

- FortiGate NGFW

- Firewall

- IDS/IPS

- Aktuelle Threat-Datenbank

- Auch innerhalb des Netzes

- Netzwerksegmentierung

- Microsegmentation

- Virtual Patching

Anomaly-Detection

- z.B. Nozomi

- Technologiepartner in der Fabric

- Passive Analyse des gesamten Netzwerkverkehrs

- Via SPAN-Ports oder TAPs

- Sammeln von Asset Informationen

- Erkennung von Angriffen

- Nur Passiv?

- Reaktion über den organisatorischen Prozess

- ... oder durch die Integration in die Fabric

Endpoint-Sicherheit

- FortiEDR/XDR

- Endpoint-Sicherheit

- Schutz auch bei Patch-Lücke

- Industrietauglich

- Asset-Monitoring

Zentrales Logging

- FortiSIEM

- Zentrale Sammlung von Logs

- Normalisierung

- Korrelation

- Im Schadensfall → (organisatorische) Prozesse

Angriffserkennung & Defense in Depth

IT-SiG 2.0

FortiGate - Nozomi - FortiEDR - FortiSIEM

Defense in Depth

Defense in Depth